-

明鉴®迷网系统

明鉴®迷网系统(以下简称“迷网”)是安恒信息根据多年在安全领域的攻防经验,打造的一款应对攻防实战场景的安全产品。迷网基于网络欺骗和主动防御理论,通过在真实业务网络中部署各种高仿真蜜罐、蜜饵,形成沉浸式诱捕蜜网,混淆攻击视听,增加攻击代价,达到延缓攻击进程,进而保护用户资产的目的。目前成功案例已覆盖公安、政府、金融、运营商、能源、教育等行业,为各行业提供安全防护支撑

-

-

-

-

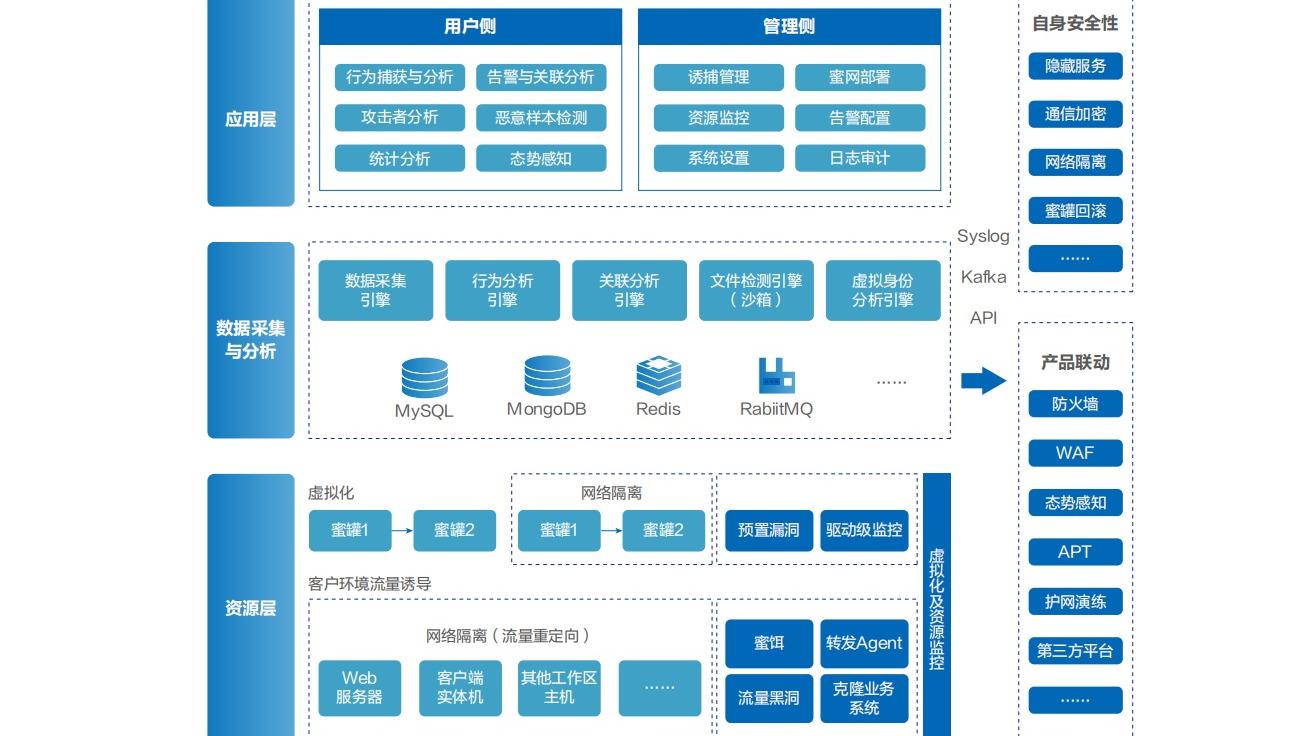

是传统安全防护体系的重要补充,可集成于现有的安全防御龙8app登录的解决方案

-

-

-

-

蜜罐、蜜饵并不是真实业务,其上产生的任何行为都意味着攻击,不存在误报,没有“噪音”

-

-

-

-

以最低的成本自动部署上千个陷阱,提升网络复杂度,增加攻击代价

-

-

-

-

不依赖已知的检测规则和策略库,能有效感知未知威胁,如内部侦查、横向移动等

-

-

-

-

对业务系统几乎无感,不影响现有业务体系、安全防护体系

-

-

-

-

有效采集黑客指纹信息,输出高质量威胁情报,帮助安全团队更精准地了解攻击者

-

-

-

事前

隐匿真实资产,全面监测预警;重要系统模拟,定向流量牵引

-

-

事中

高度交互吸引,仿真响应过程;摸清入侵思路,追溯攻击源头。

-

-

事后

关联数据分析,黑客溯源反制;整合多源情报,完整过程取证。